说到这个fastboot2edl当时困了主播好长时间,只能四处求人好不憋屈哈哈哈,如今虽然我也掌握完整技术逻辑但再也没昔日意气风发了,好了废话不多说,下面开始:

sub_461090——fb2edl主函数

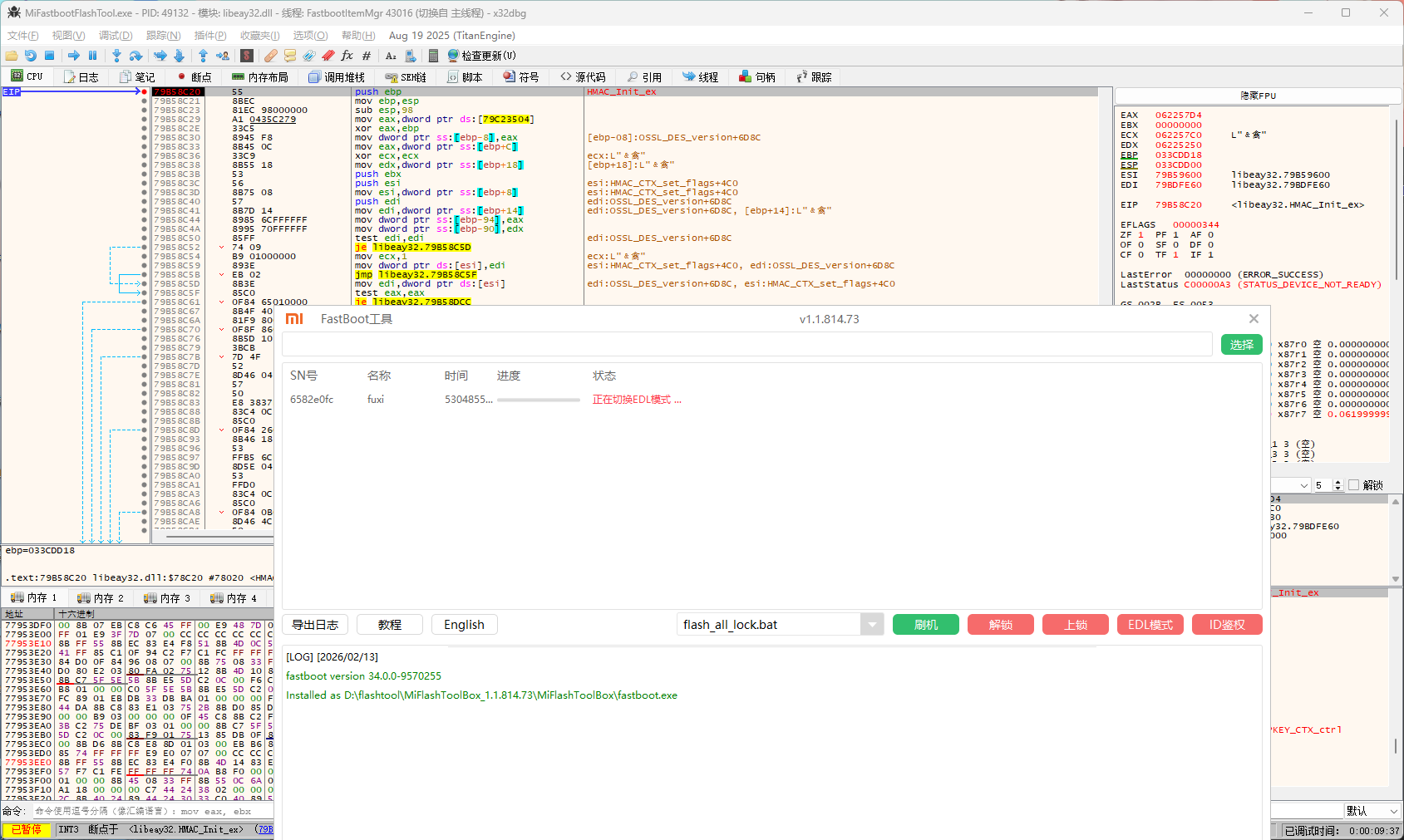

它是流程编排函数,内部就是按顺序调用其他子函数。虽然本身被 VMP 了,但它调用的子函数大部分没被保护(登录、nonce、HTTP请求、HMAC 等)

做法:在 x64dbg 中对它调用的每个子函数地址下断点,按断点触发顺序就能还原出整条调用流程,根本不需要看懂主函数本身的VMP虚拟机代码

sub_467C50——三轮MD5 \ 断 API + 黑盒推导

VMP 保护了代码逻辑,但它内部用的是标准 MD5,运行时还是得调用 MD5 相关函数。

做法:

剩下的函数我就不方便说了,也是我认为最难的,sign 自定义哈希,常量+结构特征反推,这个最棘手,因为算法本身就是非标准的,没有已知 API 可以 hook,只能找常量、看输出特征、对比标准算法、逐参数diff、最终处理….

这是很久之前分析的了,现在工具更新了,所以分享以前的结果

仅用于逆向活动分析,不做任何非法用途!!

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容